为您推荐

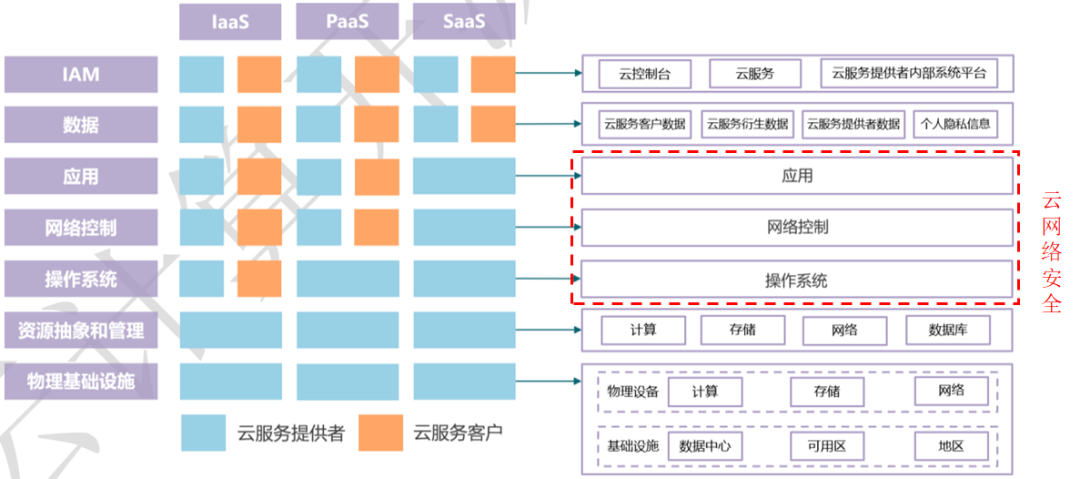

随着数字经济时代来临,带来产业技术路线革命性变化和商业模式突破性创新,行业应[...]

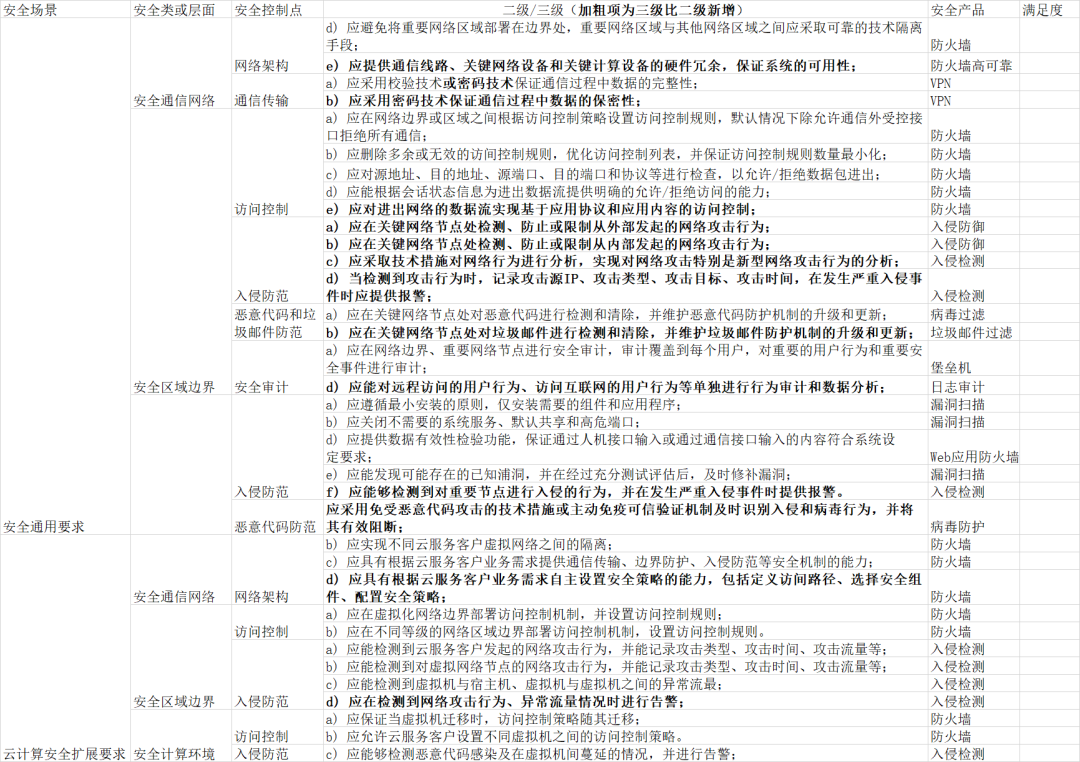

随着数字化时代的发展,新业务场景持续涌现,所带来的安全威胁不断升级,比如无文[...]